Workspace One - Utilisation de réseaux Wi-Fi WPA3 avec Workspace ONE UEM

Utilisation de réseaux Wi-Fi WPA3 avec Workspace ONE UEM

WPA3 est la dernière version du protocole de sécurité Wi-Fi. Il offre une sécurité améliorée par rapport aux versions précédentes, notamment en s'attaquant aux vulnérabilités connues de WPA2.

La Wi-Fi Alliance a publié la définition de WPA3 en janvier 2018, mais sa mise en œuvre sur le terrain est encore limitée. Il y a quelques semaines, on m'a demandé de faire le point sur la situation. J'ai donc testé WPA3 sur des appareils Android et iOS. macOS utilise les mêmes API qu'iOS, mais l'interface graphique est différente. J'ai donc détaillé les résultats de mes tests pour chaque système d'exploitation.

Note: Dans cette article, les captures date de novembre 2023, il est possible que des modifications ont été apportés entretemps.

Android

iOS

macOS

Windows

- WPA3-Enterprise 192-bit mode authentication.

- WPA3-Enterprise authentication.

- WPA3-Simultaneous Authentication of Equals (WPA3-SAE) authentication AKA Personal

Exporter votre configuration

- Configurez l'SSID sur votre machine Windows à l'aide de l'interface Windows.

- Ouvrez une fenêtre de commande

- Exécutez la commande suivante pour voir la liste complète des profiles connues :

netsh wlan show profiles- Ici, on va récupérer le réseau Flybox-5E90 et donc saisir la commande suivante :

netsh wlan export profile "Flybox-5E90" key=clear folder=h:\- Cela exportera le fichier WlanXML pour l'SSID "Mon réseau" dans le dossier H:\.

Créer un profile custom dans Workspace One

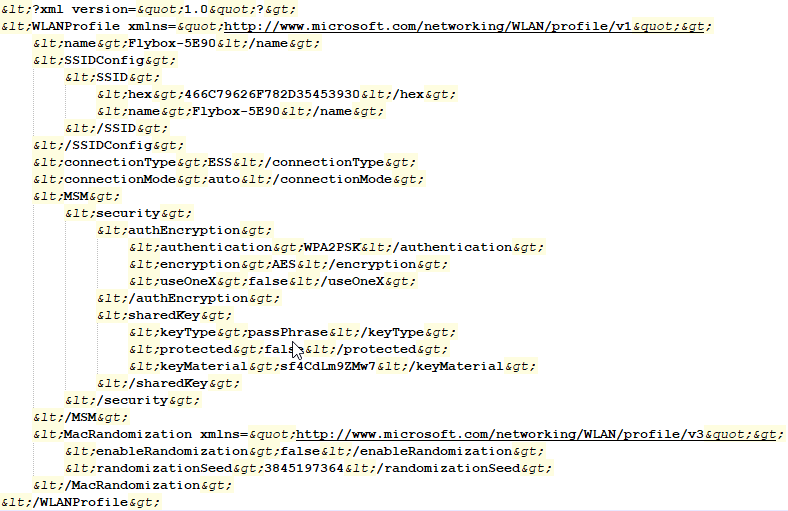

- Ouvrer votre fichier XML avec Notepad++

- Sélectionner l'ensemble du contenu du fichier XML

- Se rendre dans Plugins > XML Tools > Escape characters in section

- Et voici le résultat

- Créer un profile custom pour Windows dans la console Workspace One UEM

- Dans la partie Install Profile

<Replace> <CmdID>9c25464e-037d-4c0e-99a6-0c4eef5e4c44</CmdID> <Item> <Target> <LocURI>./{Device|User}/Vendor/MSFT/WiFi/Profile/{SSID}/WlanXml</LocURI> </Target> <Meta> <Format xmlns="syncml:metinf">chr</Format> </Meta> <Data> { WLan XML } </Data> </Item> </Replace>

- Remplacer l'ensemble des guids

- Remplacer {Device|User} par Device pour le profil machine et User pour le profil utilisateur.

- La variable {SSID} doit correspondre au SSID réel et est sensible à la casse. Si le SSID contient des espaces, vous devez les convertir en html.

- Exemple : Mon réseau est converti en Mon%20Réseau

- Ajoutez le contenu du fichier xml converti entre <Data></Data>.

- Dans la partie Remove Profile

- Remplacer l'ensemble des guids

- Remplacer {Device|User} par le même choix que dans la partie Install.

- La variable {SSID} doit correspondre au SSID réel et est sensible à la casse. Si le SSID contient des espaces, vous devez les convertir en html.

- Exemple : Mon réseau est converti en Mon%20Réseau

<Delete> <CmdID>bee0ccd6-64f2-47a8-9c98-42677cdd1526</CmdID> <Item> <Target> <LocURI>./{Device|User}/Vendor/MSFT/WiFi/Profile/{SSID}/WlanXml</LocURI> </Target> </Item> </Delete>

- Remplacer l'ensemble des guids

- Remplacez {Device|User} par Device pour le profil machine et User pour le profil utilisateur.

Commentaires

Enregistrer un commentaire